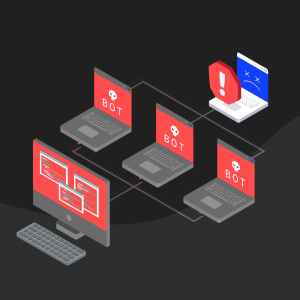

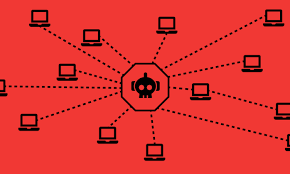

¿Qué es una Botnet?

Una Botnet es una red de dispositivos “bots” o “zombies” los cuales permanecen a la espera de una orden dada por el bot herder para realizar una tarea deseada. Esta red no se conforma únicamente de computadores infestados ya que puede albergar dispositivos de toda índole como televisores, teléfonos, cámaras de seguridad, routers, automóviles, etc… En esencia la mayoría de los dispositivos con acceso a la red pueden formar parte de una de estas redes de bots sin nuestro conocimiento.

¿Qué son los dispositivos zombies y cómo se llega a formar parte de ellos?

Son todos aquellos dispositivos con acceso a la red de internet que han sido comprometidos a través de un hackeo, virus informático, troyano o gusano. Cuando un dispositivo en una red informática es infestado es común que la mayoría de estos virus o malwares tengan la capacidad de auto replicarse y de tal forma que de no contar con las protecciones o restricciones de red adecuadas estos lleguen a infestar a otros dispositivos dentro de la red.

Un ejemplo de red poco segura son las redes en los hogares dado que en bajas ocasiones se suele tomar en cuenta las medidas de seguridad necesarias para evitar este tipo de escenarios; Otros métodos de infección también son:

- Descargando e instalando software inseguro: Es decir, de páginas poco fiables que ofrecen software privativo ofrecido de forma “gratuita” y sistemas ofrecidos por empresas poco fiables.

- Correos Electrónicos Phishing: Ingresar a enlaces o descargar archivos de correos electrónicos fraudulentos, a menudo estos correos se suelen hacer pasar por correos legítimos enviados por amigos, familiares o empresas.

- Explotación de vulnerabilidades: Aprovechándose de vulnerabilidades conocidas de sistemas desactualizadas o vulnerabilidades de día 0.

¿Qué función cumplen las Botnets?

- Ataques de denegación de servicio distribuido (DDoS): Estos ataques consisten en sobrecargar la capacidad de un servidor web con múltiples solicitudes con el propósito de sobrecargarlo evitando que responda a las solicitudes de los usuarios legítimos que desean acceder.

- Minado de criptomonedas y ataques de fuerza bruta: A través de la suma de las capacidades computacionales de los equipos que forman parte de estas botnets se llevan a cabo tareas las cuales requieren de un gran número de intentos generando cadenas de caracteres de forma aleatoria los cueles permiten a través de ensayos descifrar contraseñas, desencriptar archivos o el minado de hashes para criptomonedas.

- Envió masivo de spam: Los equipos en estas redes son usados para él envió masivo de correos electrónicos con el propósito de incautar nuevos ordenadores o el envío masivo de publicidad.

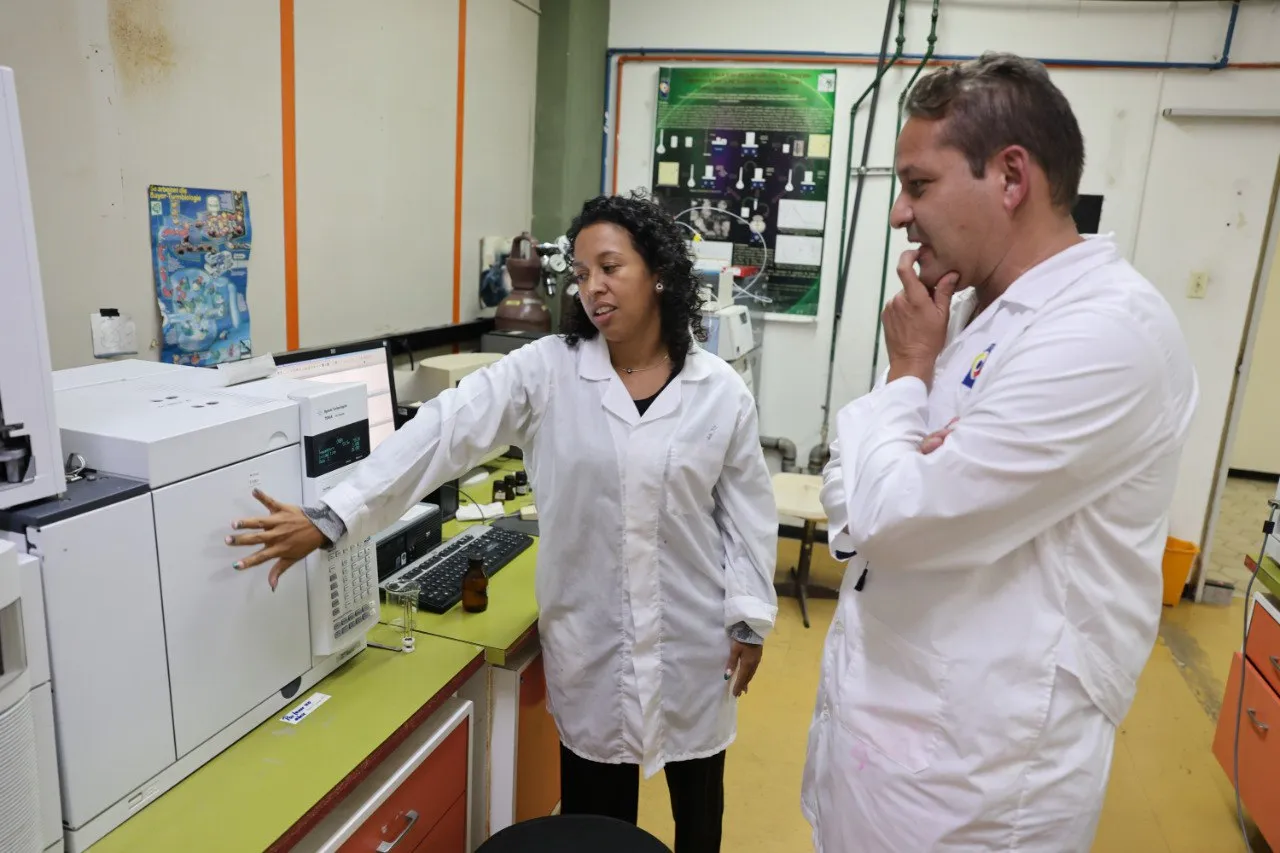

Centro de Seguridad Informática y Certificación Electrónica.

![]()